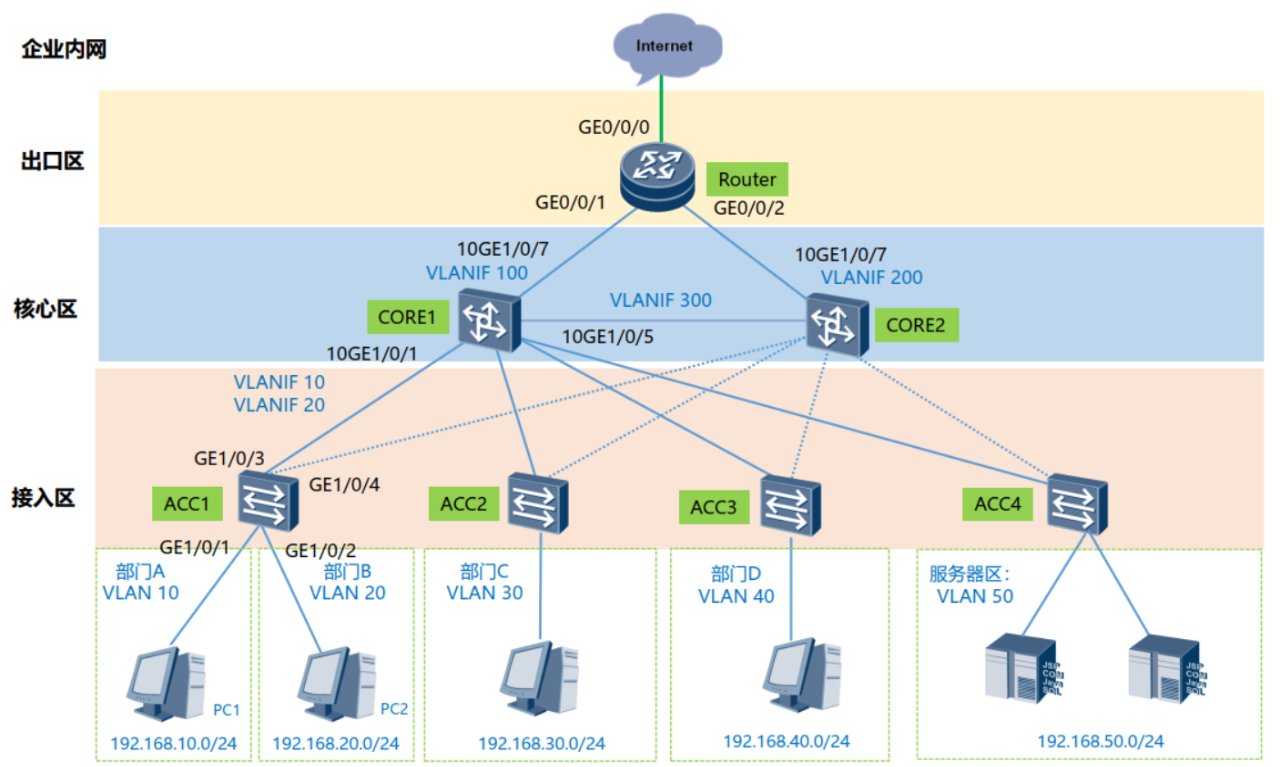

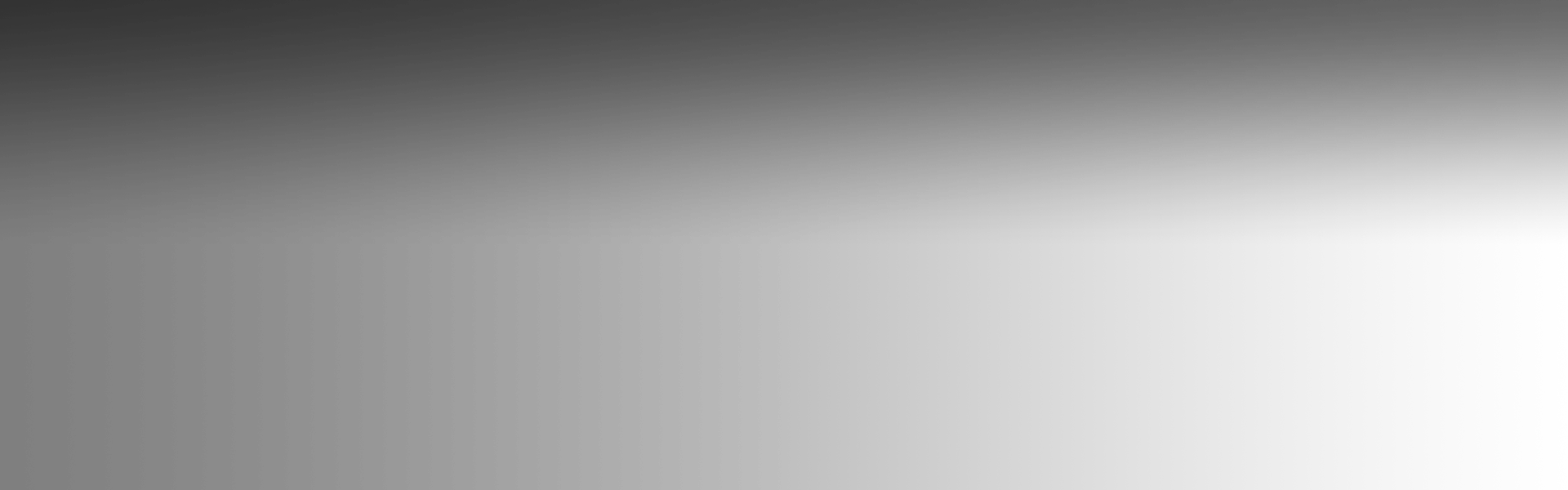

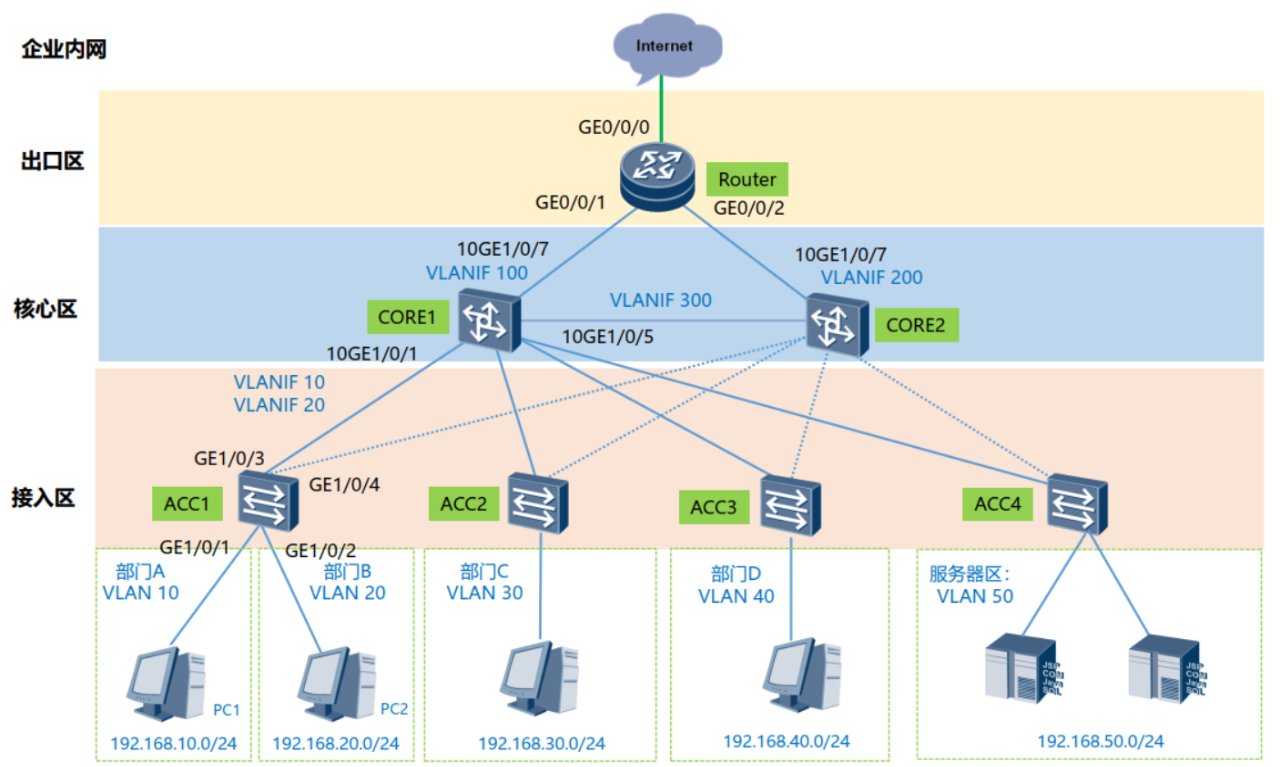

1.组网拓扑图

说明:

本举例中的接入交换机 ACC1、ACC2、ACC3、ACC4 以 V600R022C10 版本的 S5735-L-V2 为例、核心/汇聚交换机 CORE1 和 CORE2 以 V600R022C10 版本的 S8700-4 为例、出口路由器 Router 以 AR651 V300R022C10 为例。

- 在中小园区中,S5735-L-V2通常部署在网络的接入层,S8700-4通常部署在网络的核心,出口路由器一般选用AR系列路由器。

- 核心交换机配置VRRP保证网络可靠性,配置负载分担有效利用资源。

- 每个部门业务划分到一个VLAN中,部门间的业务在CORE上通过VLANIF三层互通。

- 核心交换机作为DHCP Server,为园区用户分配IP地址。

- 接入交换机上配置DHCP Snooping功能,防止内网用户私接小路由器分配IP地址;同时配置IP报文检查功能,防止内网用户私自更改IP地址。

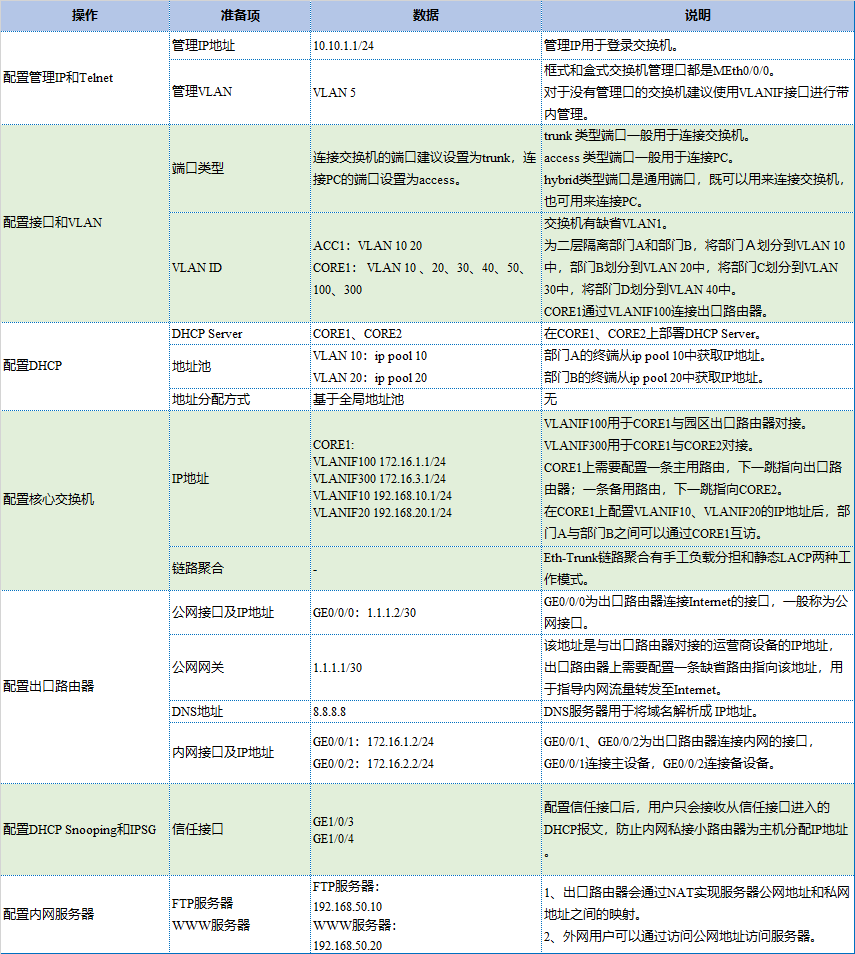

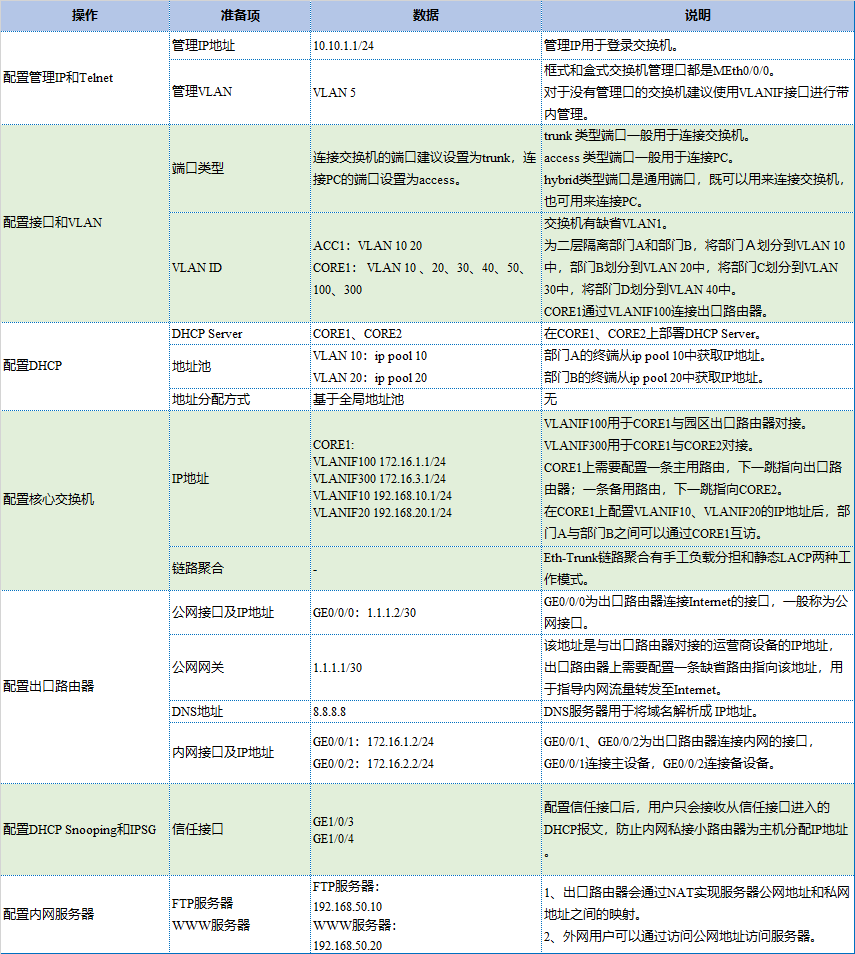

2.数据规划

在配置之前,需按照下面的表格准备好数据。

3.配置过程

3.1登录设备配置管理IP和Telnet

通过Console口登录设备,配置设备管理IP地址后,可以通过管理IP远程登录设备。

下面以交换机 CORE1 为例说明配置管理 IP 和 Telnet 的方法。

3.1.1配置管理IP地址

<HUAWEI> system-view

[HUAWEI] vlan 5 //创建交换机管理VLAN 5

[HUAWEI-VLAN5] management-vlan

[HUAWEI-VLAN5] quit

[HUAWEI] interface vlanif 5 //创建交换机管理VLAN的VLANIF接口

[HUAWEI-vlanif5] ip address 10.10.1.1 24 //配置VLANIF接口IP地址

[HUAWEI-vlanif5] quit

3.1.2将管理接口加入到管理VLAN

[HUAWEI] interface 10GE 1/0/8 //假设连接网管的接口为10GE 1/0/8,非直连,中间有二层设备

[HUAWEI-10GE1/0/8] port link-type trunk

[HUAWEI-10GE1/0/8] port trunk allow-pass vlan 5

[HUAWEI-10GE1/0/8] quit

3.1.3配置Telnet

[HUAWEI] telnet server enable //Telnet出厂时是关闭的,需要打开

[HUAWEI] telnet server-source -i vlanif 5

Warning: Telnet server source configuration will take effect in the next login. Continue? [Y/N]: Y

[HUAWEI] user-interface vty 0 4 //Telnet常用于设备管理员登录,推荐使用AAA认证

[HUAWEI-ui-vty0-4] protocol inbound telnet //缺省情况下,用户界面支持所有协议类型,包括SSH和Telnet。

[HUAWEI-ui-vty0-4] authentication-mode aaa

[HUAWEI-ui-vty0-4] idle-timeout 15

[HUAWEI-ui-vty0-4] quit

[HUAWEI] aaa

[HUAWEI-aaa] local-user admin1 password irreversible-cipher Helloworld@6789 //配置管理员Telnet登录交换机的用户名和密码。用户名不区分大小写,密码区分大小写

[HUAWEI-aaa] local-user admin1 privilege level 3 //将管理员的账号权限设置为3(最高)

[HUAWEI-aaa] local-user admin1 service-type telnet

[HUAWEI-aaa] quit

3.1.4测试登录

在维护终端上Telnet到交换机。出现用户视图的命令行提示符表示登录成功。

C:\Documents and Settings\Administrator> telnet 10.10.1.1 //输入交换机管理IP,并回车

Login authentication

Username:admin1 //输入用户名和密码

Password:

Info: The max number of VTY users is 5, and the number

of current VTY users on line is 1.

The current login time is 2023-05-06 18:33:18+00:00.

<HUAWEI> //用户视图命令行提示符

3.2配置网络互联互通

3.2.1配置接入层交换机

1)以接入交换机 ACC1 为例,创建 ACC1 的业务 VLAN 10 和20

<HUAWEI> system-view

[HUAWEI] sysname ACC1 //修改设备名称为ACC1

[ACC1] vlan batch 10 20 //批量创建VLAN

2)配置 ACC1 连接 CORE1 和 CORE2 的 GE1/0/3 和 GE1/0/4,透传部门A和部门B的VLAN

[ACC1] interface GE 1/0/3

[ACC1-GE1/0/3] port link-type trunk //配置为trunk模式,用于透传VLAN。

[ACC1-GE1/0/3] port trunk allow-pass vlan 10 20 //配置GE1/0/3透传ACC1上的业务VLAN

[ACC1-GE1/0/3] quit

[ACC1] interface GE 1/0/4

[ACC1-GE1/0/4] port link-type trunk //配置为trunk模式,用于透传VLAN。

[ACC1-GE1/0/4] port trunk allow-pass vlan 10 20 //配置GE1/0/4透传ACC1上的业务VLAN

[ACC1-GE1/0/4] quit

3)配置ACC1连接用户的接口,使各部门加入VLAN

[ACC1] interface GE 1/0/1 //配置连接部门A的接口

[ACC1-GE1/0/1] port link-type access

[ACC1-GE1/0/1] port default vlan 10

[ACC1-GE1/0/1] quit

[ACC1] interface GE 1/0/2 //配置连接部门B的接口

[ACC1-GE1/0/2] port link-type access

[ACC1-GE1/0/2] port default vlan 20

[ACC1-GE1/0/2] quit

4)配置BPDU保护功能,加强网络的稳定性

[ACC1] stp bpdu-protection

3.2.2配置核心层交换机

1)以核心交换机 CORE1 为例,创建其与接入交换机、备份设备以及园区出口路由器互通的VLAN。

<HUAWEI> system-view

[HUAWEI] sysname CORE1 //修改设备名称为CORE1

[CORE1] vlan batch 10 20 30 40 50 100 300 //批量创建VLAN

2)配置用户侧的接口VLAN和VLANIF,VLANIF接口用于部门之间互访。以CORE1连接ACC1的10GE1/0/1接口为例,其他接口不再赘述。

[CORE1] interface 10GE 1/0/1

[CORE1-10GE1/0/1] port link-type trunk //配置为trunk模式,用于透传VLAN

[CORE1-10GE1/0/1] port trunk allow-pass vlan 10 20 //配置10GE1/0/1透传ACC1上的业务VLAN

[CORE1-10GE1/0/1] quit

[CORE1] interface Vlanif 10 //配置VLANIF10,使部门之间三层互通

[CORE1-Vlanif10] ip address 192.168.10.1 24

[CORE1-Vlanif10] quit

[CORE1] interface Vlanif 20 //配置VLANIF20,使部门之间三层互通

[CORE1-Vlanif20] ip address 192.168.20.1 24

[CORE1-Vlanif20] quit

3)配置连接出口路由器的接口VLAN和VLANIF。

[CORE1] interface 10GE 1/0/7

[CORE1-10GE1/0/7] port link-type access //配置为access模式

[CORE1-10GE1/0/7] port default vlan 100

[CORE1-10GE1/0/7] quit

[CORE1] interface Vlanif 100 //配置VLANIF,使CORE1与路由器之间三层互通

[CORE1-Vlanif100] ip address 172.16.1.1 24

[CORE1-Vlanif100] quit

4)配置两个核心交换机直连的接口VLAN和VLANIF。

[CORE1] interface 10GE 1/0/5

[CORE1-10GE1/0/5] port link-type access //配置为access模式

[CORE1-10GE1/0/5] port default vlan 300

[CORE1-10GE1/0/5] quit

[CORE1] interface Vlanif 300

[CORE1-Vlanif300] ip address 172.16.3.1 24

[CORE1-Vlanif300] quit

# 查看配置结果

执行display vlan命令检查ACC1上的VLAN配置结果:

[ACC1] display vlan

The total number of VLANs is : 2

--------------------------------------------------------------------------------

U: Up; D: Down; TG: Tagged; UT: Untagged;

MP: Vlan-mapping; ST: Vlan-stacking;

#: ProtocolTransparent-vlan; *: Management-vlan;

--------------------------------------------------------------------------------

VID Type Ports

--------------------------------------------------------------------------------

10 common UT: GE0/0/1(U) TG:GE0/0/3(U) GE0/0/4(U)

20 common UT: GE0/0/2(U) TG:GE0/0/3(U) GE0/0/4(U) //可以看到,ACC1上,下行接口已与业务VLAN相对应,上行接口透传所有业务VLAN。

VID Status Property MAC-LRN Statistics Description

--------------------------------------------------------------------------------

10 enable default enable disable VLAN 0010

20 enable default enable disable VLAN 0020

执行display vlan命令检查CORE1上的VLAN配置结果。

[CORE1] display vlan

The total number of VLANs is : 7

--------------------------------------------------------------------------------

U: Up; D: Down; TG: Tagged; UT: Untagged;

MP: Vlan-mapping; ST: Vlan-stacking;

#: ProtocolTransparent-vlan; *: Management-vlan;

--------------------------------------------------------------------------------

VID Type Ports

--------------------------------------------------------------------------------

10 common TG:10GE1/0/1(U)

20 common TG:10GE1/0/1(U)

30 common TG:10GE1/0/2(U)

40 common TG:10GE1/0/3(U)

50 common TG:10GE1/0/4(U)

100 common TG:10GE1/0/7(U)

300 common UT:10GE1/0/5(U) //可以看到,CORE1上,与各接入交换机相连的接口已加入接入交换机对应的业务VLAN。

VID Status Property MAC-LRN Statistics Description

--------------------------------------------------------------------------------

10 enable default enable disable VLAN 0010

20 enable default enable disable VLAN 0020

30 enable default enable disable VLAN 0030

40 enable default enable disable VLAN 0040

50 enable default enable disable VLAN 0050

100 enable default enable disable VLAN 0100

300 enable default enable disable VLAN 0300

3.2.3配置出口路由器接口地址

1)配置连接内网的接口地址

<HUAWEI> system-view

[HUAWEI] sysname Router //修改设备名称为Router

[Router] interface GigabitEthernet 0/0/1

[Router-GigabitEthernet0/0/1] ip address 172.16.1.2 24 //配置与主设备互连的接口地址

[Router-GigabitEthernet0/0/1] quit

[Router] interface GigabitEthernet 0/0/2

[Router-GigabitEthernet0/0/2] ip address 172.16.2.2 24 //配置与备设备互连的接口地址

[Router-GigabitEthernet0/0/2] quit

2)配置连接公网的接口地址

[Router] interface GigabitEthernet 0/0/0

[Router-GigabitEthernet0/0/0] ip address 1.1.1.2 30 //配置路由器连接公网的接口地址

[Router-GigabitEthernet0/0/0] quit

3.2.4配置静态路由实现网络互通(可选)

若配置动态路由,此步骤则不需配置。

1)分别在CORE1和CORE2上面配置一条缺省静态路由指向出口路由器及其备份路由。

[CORE1] ip route-static 0.0.0.0 0.0.0.0 172.16.1.2 //CORE1指向出口路由器的缺省静态路由

[CORE1] ip route-static 0.0.0.0 0.0.0.0 172.16.3.2 preference 70 //CORE1指向CORE2的备份静态路由

[CORE2] ip route-static 0.0.0.0 0.0.0.0 172.16.2.2

[CORE2] ip route-static 0.0.0.0 0.0.0.0 172.16.3.1 preference 70

2)在出口路由器配置一条缺省静态路由指向运营商。

[Router] ip route-static 0.0.0.0 0.0.0.0 1.1.1.1

3)在出口路由器配置到内网的主备路由,主路由下一跳指向CORE1,备路由下一跳指向CORE2 。

[Router] ip route-static 192.168.10.0 255.255.255.0 172.16.1.1

[Router] ip route-static 192.168.10.0 255.255.255.0 172.16.2.1 preference 70 //配置到达VLAN10网段指向备设备的备路由

[Router] ip route-static 192.168.20.0 255.255.255.0 172.16.1.1

[Router] ip route-static 192.168.20.0 255.255.255.0 172.16.2.1 preference 70 //配置到达VLAN20网段指向备设备的备路由

3.2.5配置VRRP主备备份实现虚拟网关冗余

正常情况下内网用户流量都上送到CORE1进行处理,只有当CORE1出故障之后,VRRP备份组切换CORE2为主设备,内网用户流量上送到CORE2。

1)配置示例:在CORE1和CORE2上创建VRRP备份组1和2,配置CORE1的优先级为120,抢占延时为20秒,作为VLAN10和VLAN20的Master设备。

[CORE1] interface Vlanif 10

[CORE1-Vlanif10] vrrp vrid 1 virtual-ip 192.168.10.3 //配置VRRP group 1的虚地址

[CORE1-Vlanif10] vrrp vrid 1 priority 120 //配置CORE1的优先级为120

[CORE1-Vlanif10] vrrp vrid 1 preempt-mode timer delay 20

[CORE1-Vlanif10] quit

[CORE1] interface Vlanif 20

[CORE1-Vlanif20] vrrp vrid 2 virtual-ip 192.168.20.3 //配置VRRP group 2的虚地址

[CORE1-Vlanif20] vrrp vrid 2 priority 120

[CORE1-Vlanif20] vrrp vrid 2 preempt-mode timer delay 20

[CORE1-Vlanif20] quit

2)CORE2的优先级为缺省值,作为VLAN10和VLAN20的Backup设备。

[CORE2] interface Vlanif 10

[CORE2-Vlanif10] vrrp vrid 1 virtual-ip 192.168.10.3

[CORE2-Vlanif10] quit

[CORE2] interface Vlanif 20

[CORE2-Vlanif20] vrrp vrid 2 virtual-ip 192.168.20.3

[CORE2-Vlanif20] quit

说明:

由于CORE1、CORE2和ACC1之间物理成环,实际链路不成环,而交换机默认是开启stp功能的。为了避免影响CORE1和CORE2之间VRRP主备备份的状态,在此需要关闭接入交换机连接上行链路接口的stp功能,具体配置命令如下:

[ACC1] interface GE 1/0/3

[ACC1-GE1/0/3] stp disable //配置关闭ACC1上行链路接口的stp功能

[ACC1-GE1/0/3] quit

[ACC1] interface GE 1/0/4

[ACC1-GE1/0/4] stp disable

[ACC1-GE1/0/4] quit

如果确保网络中没有环路的话也可以直接关闭整机的stp功能,配置命令如下:

[ACC1] stp disable

Warning:The global STP state will be changed. Continue? [Y/N] y

3.2.6配置出口路由器实现内网共享上网

1)配置允许上网的ACL。以VLAN 10和20的用户为例:

[Router] acl 2000

[Router-acl-basic-2000] rule permit source 192.168.10.0 0.0.0.255 //配置允许VLAN 10的用户上网

[Router-acl-basic-2000] rule permit source 192.168.20.0 0.0.0.255 //配置允许VLAN 20的用户上网

[Router-acl-basic-2000] rule permit source 172.16.1.0 0.0.0.255

[Router-acl-basic-2000] rule permit source 172.16.2.0 0.0.0.255

[Router-acl-basic-2000] quit

2)在连接公网的接口配置NAT转换实现内网上网。

[Router] interface GigabitEthernet 0/0/0

[Router-GigabitEthernet0/0/0] nat outbound 2000

[Router-GigabitEthernet0/0/0] quit

3)配置DNS地址解析功能,DNS服务器地址为运营商指定。

[Router] dns resolve

[Router] dns server 8.8.8.8

做完上述配置之后,给内网VLAN10的用户配置静态地址,网关设置为192.168.10.3即可以实现上网。

3.3配置DHCP

3.3.1配置DHCP服务器

当网络规模逐渐增大,为终端手工配置地址变得繁琐和难以管理。为减轻管理负担,管理员决定所有终端用户全部改为自动从DHCP服务器获取地址,除了个别必须固定地址的终端。

配置核心交换机作为DHCP Server,使所有部门的用户都能动态获取到正确的IP地址。以下以CORE1作为主用DHCP Server,以部门A为例,说明DHCP Server的配置步骤。

说明:

VRRP组网环境下,为防止主备切换而产生IP地址冲突的问题,因此在配置DHCP服务器时,主设备分配地址段的前一半地址,备设备分配地址段的后一半地址。

1)配置CORE1作为主用DHCP服务器,分配地址段的前一半地址。

<CORE1> system-view

[CORE1] dhcp enable

[CORE1] ip pool 10

[CORE1-ip-pool-10] gateway-list 192.168.10.3 //配置网关地址

[CORE1-ip-pool-10] network 192.168.10.0 mask 24 //配置可分配的IP地址范围

[CORE1-ip-pool-10] excluded-ip-address 192.168.10.128 192.168.10.254 //配置排除地址段后一半地址

[CORE1-ip-pool-10] lease day 0 hour 20 minute 0 //配置租期

[CORE1-ip-pool-10] dns-list 8.8.8.8 //配置DNS服务器地址

[CORE1-ip-pool-10] quit

2)配置CORE2作为备用DHCP服务器,分配地址段的后一半地址。

CORE2> system-view

[CORE2] dhcp enable

[CORE2] ip pool 10

[CORE2-ip-pool-10] gateway-list 192.168.10.3

[CORE2-ip-pool-10] network 192.168.10.0 mask 24

[CORE2-ip-pool-10] excluded-ip-address 192.168.10.1 192.168.10.2

[CORE2-ip-pool-10] excluded-ip-address 192.168.10.4 192.168.10.127

[CORE2-ip-pool-10] lease day 0 hour 20 minute 0

[CORE2-ip-pool-10] dns-list 8.8.8.8

[CORE2-ip-pool-10] quit

对VLAN20配置DHCP动态分配地址方式同上。

3)配置部门A的用户从全局地址池获取IP地址。

[CORE1] interface vlanif 10

[CORE1-Vlanif10] dhcp select global //配置部门A的用户从全局地址池获取IP地址

[CORE1-Vlanif10] quit

[CORE2] interface vlanif 10

[CORE2-Vlanif10] dhcp select global

[CORE2-Vlanif10] quit

4)使用display ip pool命令,查看全局地址池10的配置和使用情况。

[CORE1] display ip pool name 10

Pool-name : 10

Pool-No : 0

Lease : 0 Days 20 Hours 0 Minutes

Domain-name : -

DNS-server0 : 8.8.8.8

NBNS-server0 : -

Netbios-type : -

Position : Local Status : Unlocked

Gateway-0 : 192.168.10.3

Network : 192.168.10.0

Mask : 255.255.255.0

VPN instance : --

-----------------------------------------------------------------------------

Start End Total Used Idle(Expired) Conflict Disable

-----------------------------------------------------------------------------

192.168.10.1 192.168.10.254 253 1 125(0) 0 127

说明:

- 在DHCP服务器配置完成后,需要设置终端电脑网卡为自动获取地址,这样终端才能正常从DHCP服务器获取到地址,正常上网。

- 配置完动态分配地址之后,刚开电脑获取地址的时间比较长,这是因为对于开启了生成树协议的交换机,每当有电脑接入之后导致生成树重新计算收敛,所以需要的时间比较长;通过关闭接口的生成树协议或者把连接终端的交换机接口配置为边缘端口即可解决。

下面以ACC1为例,说明配置步骤。

# 关闭接口的生成树协议

[ACC1] interface GE 1/0/1

[ACC1-GE1/0/1] stp disable //undo stp enable命令也可完成该功能

[ACC1-GE1/0/1] quit

# 配置连接终端设备的交换机接口为边缘端口

[ACC1] interface GE 1/0/1

[ACC1-GE1/0/1] stp edged-port enable

[ACC1-GE1/0/1] quit

以上两种方法选择一种进行配置,终端电脑刚开机获取地址速度慢的问题就可以有效解决。

3.3.2配置DHCP Snooping和IPSG

配置了DHCP功能之后,部门内用户主机可以自动获取地址。但是为了防止员工在内网私自接一个小路由器(仿冒DHCP服务器)并开启DHCP自动分配地址的功能,导致内网合法用户获取到了私接的小路由器分配的地址而不能正常上网,还需要配置DHCP Snooping功能。

以下以部门A为例,说明DHCP Snooping的配置过程。

1)在接入交换机ACC1上开启DHCP Snooping功能。

<ACC1> system-view

[ACC1] dhcp enable //使能DHCP功能

[ACC1] dhcp snooping enable //使能DHCP Snooping功能

2)在连接终端的接口上使能DHCP Snooping功能。

[ACC1] interface GE 1/0/1 //配置连接部门A的接口

[ACC1-GE1/0/1] dhcp snooping enable

[ACC1-GE1/0/1] quit

[ACC1] interface GE 1/0/2 //配置连接部门B的接口

[ACC1-GE1/0/2] dhcp snooping enable

[ACC1-GE1/0/2] quit

3)在连接DHCP服务器的接口上使能DHCP Snooping功能,并将此接口配置为信任接口。

[ACC1] interface GE 1/0/3 //配置连接CORE1的接口

[ACC1-GE1/0/3] dhcp snooping enable //使能DHCP Snooping功能

[ACC1-GE1/0/3] dhcp snooping trusted //配置为信任接口

[ACC1-GE1/0/3] quit

[ACC1] interface GE 1/0/4 //配置连接CORE2的接口

[ACC1-GE1/0/4] dhcp snooping enable

[ACC1-GE1/0/4] dhcp snooping trusted

[ACC1-GE1/0/4] quit

完成上述配置之后,部门A的用户就可以从合法的DHCP服务器获取IP地址,内网私接的小路由器分配地址不会干扰到内网正常用户。

为了防止部门内用户私自更改IP地址后攻击网络,在接入交换机开启DHCP Snooping功能后,还需要开启IP报文检查功能,具体配置以ACC1为例。

4)在接入交换机ACC1上开启VLAN10的IP报文检查功能。

[ACC1] vlan 10

[ACC1-vlan10] ipv4 source check user-bind enable //使能IP报文检查功能

[ACC1-vlan10] quit

这样ACC1从VLAN10收到报文后会将报文与动态绑定表的表项进行匹配,放行匹配的报文,丢弃不匹配的报文。如果不想对整个VLAN收到的报文进行检查,可以只在连接某个终端的接口上开启IP报文检查功能。

3.4配置OSPF

说明:

由于内网互联使用的是静态路由,在链路出现故障之后需要管理员手动配置新的静态路由,造成网络长时间中断,影响业务。为了减少这种故障的发生,使用动态路由协议是一种不错的选择。动态路由有自己的算法,在链路出现故障之后动态路由根据自己的算法及时把流量切换到正常的链路,等到故障恢复之后流量又切过来。下面以动态路由协议OSPF为例进行配置:

1)删除两台汇聚/核心交换机的静态路由配置。

[CORE1] undo ip route-static all

[CORE2] undo ip route-static all

2)删除出口路由器到内网的静态路由,保留到公网的缺省路由。

[Router] undo ip route-static 192.168.10.0 24

[Router] undo ip route-static 192.168.20.0 24

3)CORE1的OSPF配置

[CORE1] ospf 100 router-id 2.2.2.2

[CORE1-ospf-100] area 0

[CORE1-ospf-100-area-0.0.0.0] network 172.16.1.0 0.0.0.255

[CORE1-ospf-100-area-0.0.0.0] network 172.16.3.0 0.0.0.255

[CORE1-ospf-100-area-0.0.0.0] network 192.168.10.0 0.0.0.255

[CORE1-ospf-100-area-0.0.0.0] network 192.168.20.0 0.0.0.255

[CORE1-ospf-100-area-0.0.0.0] quit

[CORE1-ospf-100] quit

4)CORE2的OSPF配置。

[CORE2] ospf 100 router-id 3.3.3.3

[CORE2-ospf-100] area 0

[CORE2-ospf-100-area-0.0.0.0] network 172.16.2.0 0.0.0.255

[CORE2-ospf-100-area-0.0.0.0] network 172.16.3.0 0.0.0.255

[CORE2-ospf-100-area-0.0.0.0] network 192.168.10.0 0.0.0.255

[CORE2-ospf-100-area-0.0.0.0] network 192.168.20.0 0.0.0.255

[CORE2-ospf-100-area-0.0.0.0] quit

[CORE2-ospf-100] quit

5)出口路由器的OSPF配置

为了连接内网和公网需要配置指向公网的静态缺省路由,在OSPF进程需要引入缺省路由,同时需要配置一条缺省静态路由指向运营商。

[Router] ospf 100 router-id 1.1.1.1

[Router-ospf-100] default-route-advertise always

[Router-ospf-100] area 0

[Router-ospf-100-area-0.0.0.0] network 172.16.1.0 0.0.0.255

[Router-ospf-100-area-0.0.0.0] network 172.16.2.0 0.0.0.255

[Router-ospf-100-area-0.0.0.0] quit

[Router-ospf-100] quit

[Router] ip route-static 0.0.0.0 0.0.0.0 1.1.1.1

3.5配置可靠性和负载分担

3.5.1配置VRRP联动接口检测链路

当CORE1到出口路由器的链路出现故障后,流量会通过CORE1到CORE2的互联链路经由CORE2到达出口路由器,此时就增加了互联链路负担,对互联链路的稳定性和带宽负载要求都很高。现网环境中一般希望主设备的上行接口出现故障的时候可以实现主备的快速切换,通过配置VRRP与接口状态联动功能可以实现此快速切换。在VRRP备份组中配置对上行接口进行检测,当检测到接口down了,设备会通过降低优先级来实现主备切换。

# VRRP联动接口监视上行链路。

[CORE1] interface Vlanif 10

[CORE1-Vlanif10] vrrp vrid 1 track interface 10GE 1/0/7 reduced 100 //配置VRRP与上行接口状态联动监视接口功能

[CORE1-Vlanif10] quit

[CORE1] interface Vlanif 20

[CORE1-Vlanif20] vrrp vrid 2 track interface 10GE 1/0/7 reduced 100

[CORE1-Vlanif20] quit

3.5.2配置负载分担

随着业务的增长,经由CORE1的链路带宽占用率太高,但是经过CORE2的链路是闲置的,这样不但可靠性不好而且浪费资源,有效利用左右两边两条链路显得尤为重要。把VRRP主备备份配置为负载分担,一些VLAN以CORE1为主设备,另一些VLAN以CORE2为主设备,不同VLAN的流量被分配到了左右两条链路上,有效的利用现网资源。 此处CORE1继续作为VLAN10的主设备,修改CORE2的优先级使其成为VLAN20的主设备。

1)首先删除CORE1上面VRRP备份组2的优先级和抢占延时配置。

[CORE1] interface Vlanif 20

[CORE1-Vlanif20] undo vrrp vrid 2 preempt-mode timer delay

[CORE1-Vlanif20] undo vrrp vrid 2 priority

[CORE1-Vlanif20] quit

2)配置CORE2为VLAN20的主设备,抢占延时为20S。

[CORE2] interface Vlanif 20

[CORE2-Vlanif20] vrrp vrid 2 priority 120

[CORE2-Vlanif20] vrrp vrid 2 preempt-mode timer delay 20

3)配置VRRP备份组联动上行接口监视上行链路情况。

[CORE2-Vlanif20] vrrp vrid 2 track interface 10GE 1/0/8 reduced 100

[CORE2-Vlanif20] quit

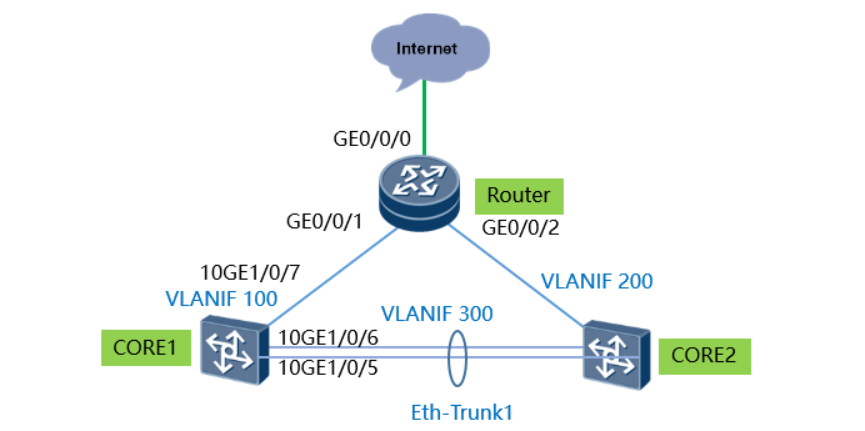

3.6配置链路聚合

当CORE1或者CORE2的上行发生故障时,流量经过CORE1和CORE2互联的链路,但是单条链路有可能带宽不够,因而造成数据丢失。为了增加带宽,把多条物理链路捆绑为一条逻辑链路,增加带宽的同时提高了链路的可靠性,具体配置如下:

1)恢复接口默认配置(如果接口是默认配置,请直接进行配置即可),将接口恢复为默认配置的步骤和命令如下:

[CORE1] interface 10GE 1/0/5

[CORE1-10GE1/0/5] display this

#

interface 10GE1/0/5

port link-type access

port default vlan 300

#

return

[CORE1-10GE1/0/5] undo port default vlan

[CORE1-10GE1/0/5] undo port link-type

2)可以通过命令把接口恢复为初始配置,恢复之后接口被关闭了,需要手动undo shutdown来开启:

[CORE1-10GE1/0/5] clear configuration this

Warning: All configurations of the interface will be cleared, and its state will be shutdown. Continue? [Y/N] :y

Info: Total 2 command(s) executed, 2 successful, 0 failed.

[CORE1-10GE1/0/5] undo shutdown

[CORE1-10GE1/0/5] quit

3)配置链路聚合,配置的步骤和命令如下:

方式一:配置手工负载分担方式的链路聚合

[CORE1] interface Eth-Trunk 1

[CORE1-Eth-Trunk1] trunkport 10GE 1/0/5 to 1/0/6

[CORE1-Eth-Trunk1] port link-type access

[CORE1-Eth-Trunk1] port default vlan 300

[CORE1-Eth-Trunk1] quit

方式二:配置LACP模式的链路聚合

[CORE1] interface Eth-Trunk 1

[CORE1-Eth-Trunk1] mode lacp-static

[CORE1-Eth-Trunk1] trunkport 10GE 1/0/5 to 1/0/6

[CORE1-Eth-Trunk1] port link-type access

[CORE1-Eth-Trunk1] port default vlan 300

[CORE1-Eth-Trunk1] quit

# 在CORE1上配置系统优先级为100,使其成为LACP主动端

[CORE1] lacp priority 100

# 在CORE1上配置活动接口上限阈值为2

[CORE1] interface Eth-Trunk 1

[CORE1-Eth-Trunk1] max bandwidth-affected-linknumber 2

[CORE1-Eth-Trunk1] quit

# 在CORE1上配置接口优先级确定活动链路(配置10GE1/0/5和10GE1/0/6为活动链路)

[CORE1] interface 10GE 1/0/5

[CORE1-10GE1/0/5] lacp priority 100

[CORE1-10GE1/0/5] quit

[CORE1] interface 10GE 1/0/6

[CORE1-10GE1/0/6] lacp priority 100

[CORE1-10GE1/0/6] quit

CORE2的配置同上,只是无需配置系统优先级,使用系统默认的优先级即可。

3.7配置限速

3.7.1基于IP地址限速

由于交换机配置每IP限速不是很方便而且需要消耗大量的硬件ACL资源,所以只能在AR路由器上配置每IP限速。

由于带宽有限,不能影响正常办公,需要限制内网每个IP地址上传和下载的网速不能超过512kbit/s,在出口路由器连接内网交换机的物理接口做每IP限速。

1)在GigabitEthernet0/0/1 接口对 192.168.10.0 和 192.168.20.0 的网段做每IP限速,限制为 512Kbit/s,配置每IP限速需要注意是在LAN侧接口配置的。因为大多数情况下WAN侧接口做了NAT无法识别内网的IP地址,在LAN侧配置每IP限速时inbound方向对应source地址,限制上传速度,outbound对应destination地址,限制下载速度。

[Router] interface GigabitEthernet 0/0/1

[Router-GigabitEthernet0/0/1] qos car inbound source-ip-address range 192.168.10.1 to 192.168.10.254 per-address cir 512

[Router-GigabitEthernet0/0/1] qos car outbound destination-ip-address range 192.168.10.1 to 192.168.10.254 per-address cir 512

[Router-GigabitEthernet0/0/1] qos car inbound source-ip-address range 192.168.20.1 to 192.168.20.254 per-address cir 512

[Router-GigabitEthernet0/0/1] qos car outbound destination-ip-address range 192.168.20.1 to 192.168.20.254 per-address cir 512

[Router-GigabitEthernet0/0/1] quit

接口GigabitEthernet0/0/2及其他网段做基于IP限速的方式同上。

3.7.2基于网段总流量限速

随着业务的增长,为了给部门A留有足够的带宽,需要对部门B进行网速限速,要求部门B访问互联网的网速不能超过2M,下载的网速不能超过4M。

1)在出口路由器使用ACL匹配部门B的网段数据流。

[Router] acl 2222

[Router-acl-basic-2222] rule permit source 192.168.20.0 0.0.0.255

[Router-acl-basic-2222] quit

2)在出口路由器LAN侧接口配置对访问互联网的流量和下载的流量进行限速。

[Router] interface GigabitEthernet 0/0/1

[Router-GigabitEthernet0/0/1] qos car inbound acl 2222 cir 2048

[Router-GigabitEthernet0/0/1] qos car outbound acl 2222 cir 4096

[Router-GigabitEthernet0/0/1] quit

接口GigabitEthernet0/0/2及其他网段做限速的方式同上。

3.8配置映射内网服务器和公网多出口

3.8.1配置映射内网服务器

随着业务的发展,内网的WWW服务器和FTP文件服务器不能仅限于内网用户访问,对外也要提供服务,公网和内网用户都要通过公网地址来访问服务器提供的服务。

1)配置内网服务器,使公网用户通过公网地址访问内网服务器。

[Router] interface GigabitEthernet 0/0/0

[Router-GigabitEthernet0/0/0] nat server protocol tcp global current-interface www inside 192.168.50.20 www

Warning:The port 80 is well-known port. If you continue it may cause function failure.

Are you sure to continue?[Y/N]:y

[Router-GigabitEthernet0/0/0] nat server protocol tcp global current-interface ftp inside 192.168.50.10 ftp

[Router-GigabitEthernet0/0/0] quit

2)由于FTP是一个多通道协议,需要在出口路由器使能ALG功能。

[Router] nat alg ftp enable

3)配置内网用户使用公网地址访问内网服务器。

[Router] acl 3333

[Router-acl-adv-3333] rule permit ip source 192.168.10.0 0.0.0.255 destination 203.0.113.0 0.0.0.0

[Router-acl-adv-3333] rule permit ip source 192.168.20.0 0.0.0.255 destination 203.0.113.0 0.0.0.0

[Router-acl-adv-3333] quit

4)在内网接口做NAT转换。

[Router] interface GigabitEthernet 0/0/1

[Router-GigabitEthernet0/0/1] nat outbound 3333

[Router] interface GigabitEthernet 0/0/2

[Router-GigabitEthernet0/0/2] nat outbound 3333

[Router-GigabitEthernet0/0/2] quit

5)分别在内网接口下面做内部服务器映射。

[Router] interface GigabitEthernet 0/0/1

[Router-GigabitEthernet0/0/1] nat server protocol tcp global interface GigabitEthernet 0/0/0 www inside 192.168.50.20 www

[Router-GigabitEthernet0/0/1] nat server protocol tcp global interface GigabitEthernet 0/0/0 ftp inside 192.168.50.10 ftp

[Router-GigabitEthernet0/0/1] quit

内网接口GigabitEthernet0/0/2的配置同上。

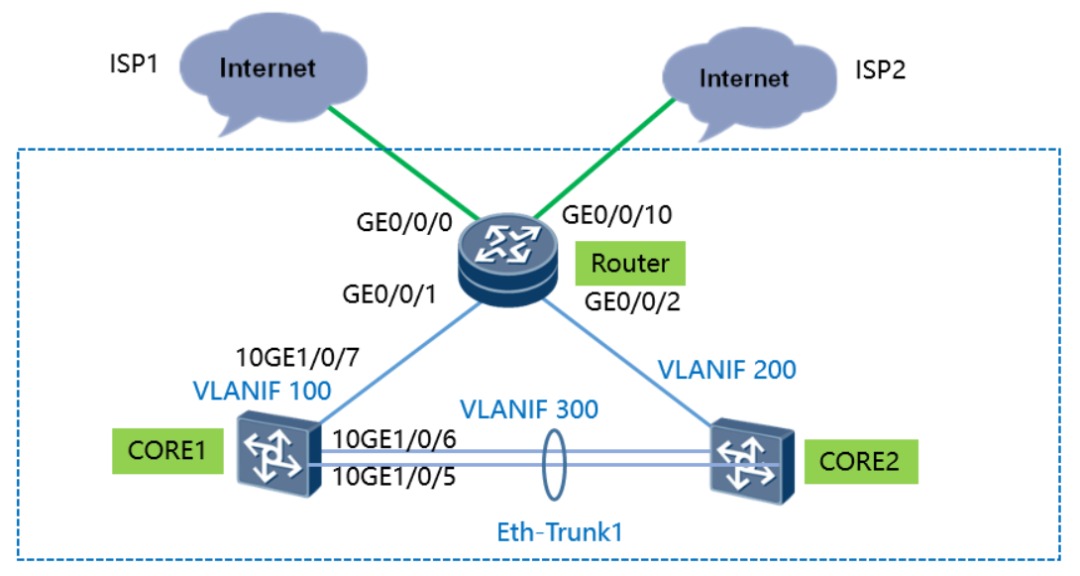

3.8.2配置公网多出口

刚开始企业在运营商只申请了一条链路,随着业务的发展,一条链路不能满足企业的网络带宽,需要在原有链路的基础上再申请一条链路,由原来的单出口改为双出口,对内网不同的网段进行控制让其走指定的链路上网。

配置GigabitEthernet0/0/10通过PPPoE拨号上网。

配置策略路由实现不同网段通过不同运营商上网。

1)配置需要进行NAT的ACL。

[Router] acl 2015

[Router-acl-basic-2015] rule permit source 192.168.10.0 0.0.0.255

[Router-acl-basic-2015] rule permit source 192.168.20.0 0.0.0.255

[Router-acl-basic-2015] quit

2)配置拨号访问控制列表。

[Router] dialer-rule

[Router-dialer-rule] dialer-rule 1 ip permit

[Router-dialer-rule] quit

3)配置拨号接口。

[Router] interface Dialer 0

[Router-Dialer0] ip address ppp-negotiate

[Router-Dialer0] ppp chap user Router

[Router-Dialer0] ppp chap password cipher Router@123

[Router-Dialer0] dialer user user

[Router-Dialer0] dialer bundle 1

[Router-Dialer0] dialer-group 1

[Router-Dialer0] ppp ipcp dns request

[Router-Dialer0] ppp ipcp dns admit-any

[Router-Dialer0] quit

4)配置使用接口IP地址进行NAT转换。

[Router] interface Dialer 0

[Router-Dialer0] nat outbound 2015

[Router-Dialer0] quit

5)配置TCP最大报文段长度为1200,如果使用默认的1460可能会出现访问网站慢的情况。

[Router] interface Dialer 0

[Router-Dialer0] tcp adjust-mss 1200

[Router-Dialer0] quit

6)在连接运营商线路的物理接口启用PPPoE功能。

[Router] interface GigabitEthernet 0/0/10

[Router-GigabitEthernet0/0/10] pppoe-client dial-bundle-number 1

[Router-GigabitEthernet0/0/10] quit

7)配置到公网的缺省静态路由,指定出接口为Dialer 0。

[Router] ip route-static 0.0.0.0 0 Dialer 0

8)配置ACL匹配数据流,需要把内网互访的数据流不要做重定向。

[Router] acl 3000

[Router-acl-adv-3000] rule permit ip source 192.168.10.0 0.0.0.255 destination 192.168.20.0 0.0.0.255

[Router-acl-adv-3000] rule permit ip source 192.168.20.0 0.0.0.255 destination 192.168.10.0 0.0.0.255

[Router-acl-adv-3000] quit

[Router] acl 3001

[Router-acl-adv-3001] rule permit ip source 192.168.10.0 0.0.0.255

[Router-acl-adv-3001] quit

[Router] acl 3002

[Router-acl-adv-3002] rule permit ip source 192.168.20.0 0.0.0.255

[Router-acl-adv-3002] quit

9)配置流分类c0、c1和c2,分别匹配ACL3000、ACL3001和ACL3002。

[Router] traffic classifier c0

[Router-classifier-c0] if-match acl 3000

[Router-classifier-c0] quit

[Router] traffic classifier c1

[Router-classifier-c1] if-match acl 3001

[Router-classifier-c1] quit

[Router] traffic classifier c2

[Router-classifier-c2] if-match acl 3002

[Router-classifier-c2] quit

10)配置流行为,对内网互访的数据流不做重定向操作,对内网192.168.10.0网段的数据重定向到下一跳1.1.1.1,对内网192.168.20.0网段的数据重定向到出接口Dialer0。

[Router] traffic behavior b0

[Router-behavior-b0] permit

[Router-behavior-b0] quit

[Router] traffic behavior b1

[Router-behavior-b1] redirect ip-nexthop 1.1.1.1

[Router-behavior-b1] quit

[Router] traffic behavior b2

[Router-behavior-b2] redirect interface Dialer 0

[Router-behavior-b2] quit

11)配置流策略,分别将流分类和流行为组合起来。

[Router] traffic policy test

[Router-trafficpolicy-test] classifier c0 behavior b0

[Router-trafficpolicy-test] classifier c1 behavior b1

[Router-trafficpolicy-test] classifier c2 behavior b2

[Router-trafficpolicy-test] quit

12)将流策略应用到出口路由器互联内网交换机的接口。

[Router] interface GigabitEthernet 0/0/1

[Router-GigabitEthernet0/0/1] traffic-policy test inbound

[Router-GigabitEthernet0/0/1] quit

[Router] interface GigabitEthernet 0/0/2

[Router-GigabitEthernet0/0/2] traffic-policy test inbound

[Router-GigabitEthernet0/0/2] quit

配置完策略路由之后,内网192.168.10.0网段的数据访问互联网走的是GigabitEthernet0/0/0接口,而192.168.20.0网段的数据访问互联网走的是GigabitEthernet0/0/10接口,通过PPPoE拨号上网

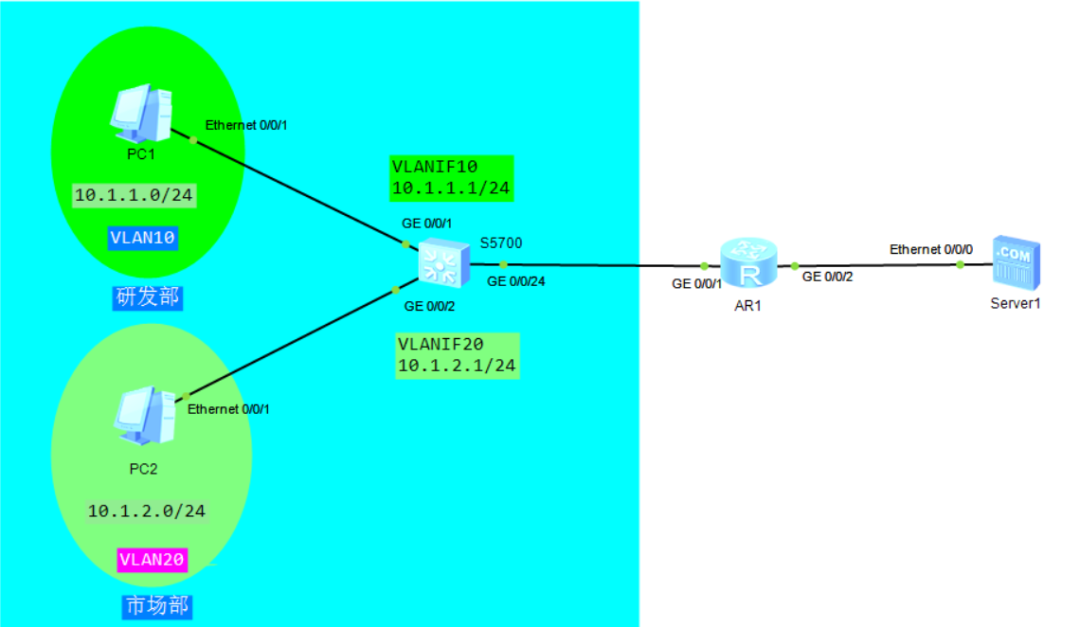

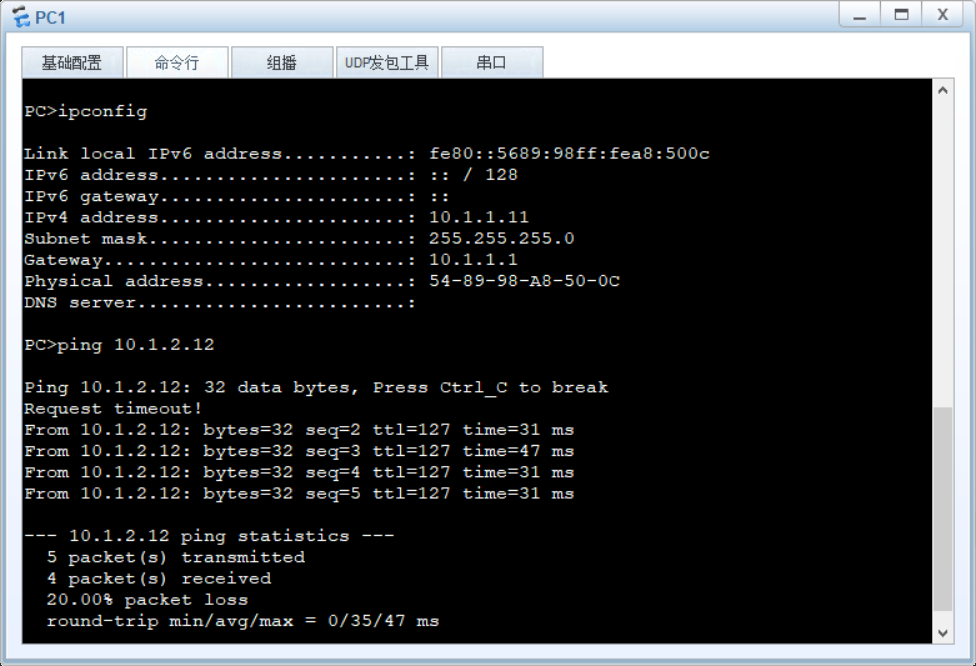

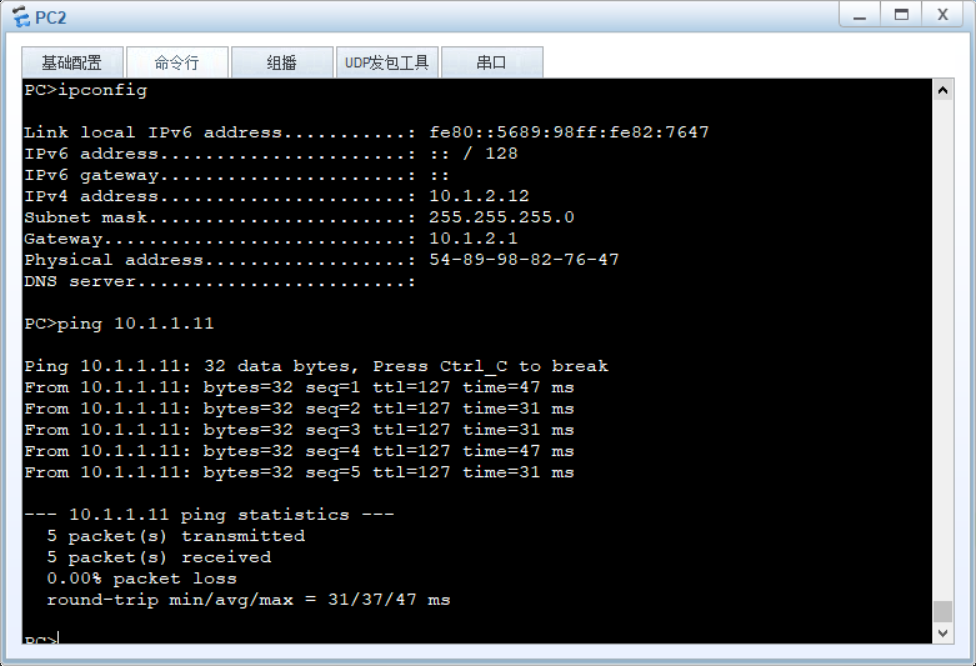

3.9业务验证和保存配置

3.9.1业务验证

从两个部门内各选一台PC进行ping测试,验证部门之间通过VLANIF实现三层互通是否正常。以部门A和部门B为例, PC1和PC2是通过CORE1(或CORE2)实现三层互通的。如果PC1和PC2之间互ping测试正常则说明三层互通正常。

<PC1> ping 192.168.20.254 //假设PC2通过DHCP自动获取的IP地址为192.168.20.254

PING 192.168.20.254 data bytes, press CTRL_C to break

Reply from 192.168.20.254 : bytes=56 Sequence=1 ttl=253 time=62 ms

Reply from 192.168.20.254 : bytes=56 Sequence=2 ttl=253 time=16 ms

Reply from 192.168.20.254 : bytes=56 Sequence=3 ttl=253 time=62 ms

Reply from 192.168.20.254 : bytes=56 Sequence=4 ttl=253 time=94 ms

Reply from 192.168.20.254 : bytes=56 Sequence=5 ttl=253 time=63 ms

--- 192.168.20.254 ping statistics ---

5 packet(s) transmitted

5 packet(s) received //能Ping通,说明PC1与PC2之间三层互通正常

2)部门内部选两台PC进行ping测试,验证部门内部二层互通是否正常。部门A的用户是通过ACC1实现二层互通的。如果部门A的用户之间互ping测试正常则说明部门A内二层互通正常。ping测试命令与步骤1类似。

3)每个部门各选一台PC进行ping公网地址测试,验证公司内网用户访问Internet是否正常。以部门A为例,一般可以通过在PC1上ping公网网关地址(即与出口路由器对接的运营商设备的IP地址)来验证是否可以访问Internet,如果ping测试正常则说明内网用户访问Internet正常。ping测试命令与步骤1类似。

3.9.2保存配置

通过命令行配置的数据是临时性的。如果不保存,交换机重启后这些配置都会丢失。

如果要使当前配置在交换机重启后仍然有效,需要将当前配置保存为配置文件。

以CORE1为例:

<CORE1> save

The current configuration will be written to the device.

Are you sure to continue?[Y/N]y

Now saving the current configuration to the slot 0..

Save the configuration successfully.

。

。

。

。 ,设置分组规则。

,设置分组规则。

,保存拓扑对象的新位置。

,保存拓扑对象的新位置。